Οمحققان ESET یک تروجان اندروید جدید را کشف کرده اند که برنامه رسمی پی پال را هدف قرار می دهد و می تواند احراز هویت دو مرحله ای پی پال را دور بزند.

تروجان که برای اولین بار توسط ESET در نوامبر 2018 شناسایی شد، قابلیت های یک تروجان بانکی کنترل از راه دور را با شکل جدیدی از سوء استفاده از دسترسی اندروید که کاربران برنامه رسمی پی پال را هدف قرار می دهد ترکیب می کند. تا کنون، بدافزار به عنوان ابزاری برای بهینهسازی عمر باتری ظاهر میشود و از طریق فروشگاههای برنامه شخص ثالث توزیع میشود.

پس از نصب، برنامه مخرب بدون ارائه هیچ عملکردی خاتمه می یابد و نماد آن ناپدید می شود. فراتر از آن، محققان دریافتند که به دو صورت ادامه دارد.

مبدل مورد استفاده بدافزار در این مرحله

مبدل مورد استفاده بدافزار در این مرحله

در روش اول، بدافزار یک اعلان نمایش می دهد که از کاربر می خواهد آن را راه اندازی کند. هنگامی که کاربر برنامه PayPal را باز می کند و وارد می شود، سرویس دسترسی مخرب (اگر قبلاً توسط کاربر فعال شده باشد) کلیک های کاربر را تقلید می کند تا پول را به آدرس PayPal مهاجم ارسال کند.

به گفته محققان، این اپلیکیشن سعی کرده است 1.000 یورو را انتقال دهد، اما ارز مورد استفاده بستگی به موقعیت مکانی کاربر دارد. کل فرآیند حدود 5 ثانیه طول می کشد و برای یک کاربر بی خبر، هیچ راهی برای مداخله به موقع وجود ندارد.

از آنجایی که بدافزار به سرقت اطلاعات ورود به سیستم PayPal متکی نیست و در عوض منتظر می ماند تا کاربران خودشان وارد سیستم شوند، می توانند احراز هویت دو مرحله ای PayPal را دور بزنند. حمله تنها در صورتی با شکست مواجه می شود که کاربر موجودی PayPal کافی نداشته باشد و کارت پرداخت را به حساب خود متصل نکرده باشد.

PayPal توسط ESET از بدافزار استفاده شده توسط این تروجان و اینکه مهاجم از کدام حساب PayPal برای بدست آوردن پول دزدیده شده استفاده می کند مطلع شده است.

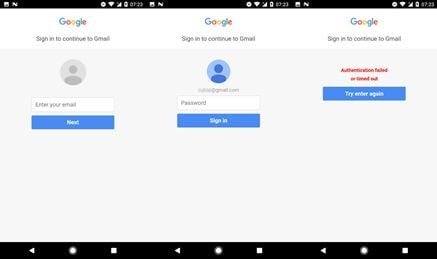

در روش دوم، برنامه های مخرب پنج برنامه قانونی پوشیده از صفحه نمایش را نمایش می دهند - Google Play، WhatsApp، Skype، Viber و Gmail، اما نمی توانند توسط کاربران بسته شوند مگر اینکه یک فرم داده جعلی پر شود. محققان دریافتند که حتی با ارائه اطلاعات نادرست، صفحه نمایش ناپدید می شود.

با این حال، کد بدافزار حاوی رشتههایی است که ادعا میکنند تلفن قربانی برای مشاهده هرزهنگاری کودکان قفل شده است و تنها در صورتی میتوان قفل آن را باز کرد که ایمیلی به یک آدرس خاص ارسال شود.

صفحات همپوشانی مخرب برای Google Play، WhatsApp، Viber و Skype

صفحات همپوشانی مخرب برای Google Play، WhatsApp، Viber و Skype

ماهیگیری روی صفحه نمایش مخرب برای اعتبارنامه های Gmail

ماهیگیری روی صفحه نمایش مخرب برای اعتبارنامه های Gmail

علاوه بر این دو عملکرد اساسی و بسته به دستوراتی که از سرور C&C دریافت می کند، بدافزار همچنین می تواند پیامک ارسال یا حذف کند، مخاطبین را دانلود کند، تماس ها برقرار یا فوروارد کند، برنامه ها را نصب و اجرا کند و غیره.

ESET به کاربرانی که تروجان را نصب کردهاند توصیه میکند حساب بانکی خود را از نظر تراکنشهای مشکوک بررسی کنند و کدهای بانکداری اینترنتی، پینها و رمز عبور جیمیل خود را تغییر دهند. در صورت تراکنش های غیرمجاز پی پال می توانند مشکل را به مرکز تحلیل پی پال گزارش دهند.

برای کاربران دستگاه هایی که به دلیل همپوشانی صفحه نمایش قابل استفاده نیستند، ESET توصیه می کند که از حالت ایمن اندروید استفاده کنید و برنامه ای به نام «Android Optimization» را در قسمت Application manager / Apps در تنظیمات دستگاه حذف کنید.

برای در امان ماندن از بدافزار اندروید در آینده، ESET به کاربران توصیه میکند:

• برای دانلود برنامه ها فقط به فروشگاه رسمی Google Play اعتماد کنید.

• قبل از دانلود برنامهها از Google Play، تعداد نصبها، رتبهبندیها و محتوای نظرات را بررسی کنید.

• مراقب مجوزهای برنامه هایی که نصب می کنند باشید.

• دستگاه اندروید خود را به روز نگه دارید و از یک راه حل امنیتی قابل اعتماد تلفن همراه استفاده کنید.