Η تحقیق Check Point، اطلاعات خطرناک بخش تحقیقات آن Check Point Software Technologies Ltd.، ارائه دهنده پیشرو راه حل های امنیت سایبری در جهان، منتشر کرد شاخص جهانی تهدید برای دسامبر 2021.

Σیک ماه ما آسیب پذیری را دیدیم apachelog4j برای اسکن اینترنت، محققان گزارش دادند که ترفند هنوز هم رایج ترین بدافزار است، البته با نرخ کمی پایین تر، 4%، تاثیر سازمان ها در سراسر جهان، توسط 5% در ماه نوامبر.

اخیرا نیز بهبود یافته است اموته، که به سرعت از رتبه هفتم به رتبه دوم صعود کرد. THE CPR همچنین نشان می دهد که صنعتی که بیشترین حملات را دریافت می کند هنوز هم آموزش و پژوهش است.

در ماه دسامبر، "اجرای کد از راه دور Apache Log4jآیا آسیبپذیری با بیشترین فراوانی بهرهبرداری، بر آن تأثیر میگذارد ٪۱۰۰ سازمان ها در سراسر جهان این آسیب پذیری برای اولین بار در 9 دسامبر در بسته ثبت نام خود گزارش شد apachelog4j - محبوب ترین کتابخانه لاگ جاوا که در بسیاری از سرویس ها و برنامه های اینترنتی استفاده می شود 400.000 دانلود از پروژه GitHub.

این آسیبپذیری بلای جدیدی را ایجاد کرده است که تقریباً نیمی از شرکتهای جهان را در مدت زمان کوتاهی تحت تأثیر قرار داده است. مهاجمان می توانند از برنامه های آسیب پذیر برای اجرا استفاده کنند رمزگشایی و سایر نرم افزارهای مخرب روی سرورهای در معرض خطر. تا به حال، بیشتر حملات بر روی استفاده از ارزهای دیجیتال به ضرر قربانیان متمرکز بوده اند، با این حال، مرتکبین پیچیده تر شروع به عمل تهاجمی کرده و از این رخنه برای اهداف با ارزش بالا سوء استفاده می کنند.

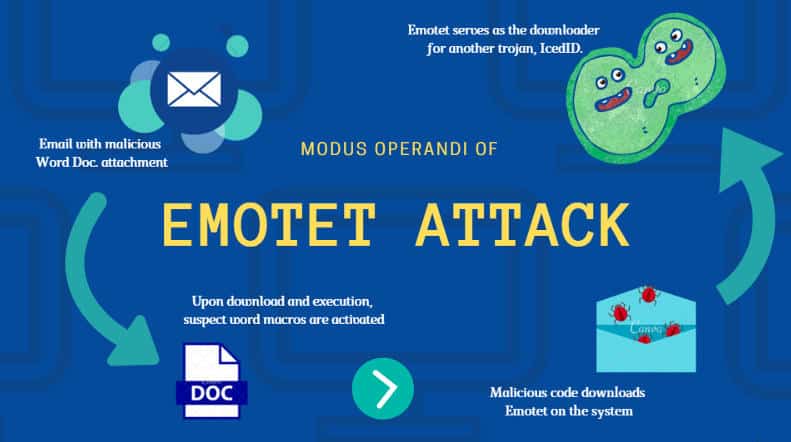

در همان ماه، شاهد جابهجایی باتنت Emotet از هفتم به دومین بدافزار رایج بودیم. همانطور که ما گمان میکردیم، Emotet از زمان ظهور مجددش در نوامبر گذشته، طولی نکشید که پایه محکمی را بنا کند. گمراه کننده است و به سرعت از طریق ایمیل های فیشینگ با پیوست ها یا پیوندهای مخرب پخش می شود.

اکنون برای همه مهمتر از همیشه است که یک راه حل امنیتی قوی برای ایمیل داشته باشید و اطمینان حاصل کنید که کاربران می دانند چگونه یک پیام یا پیوست مشکوک را شناسایی کنند. مایا هوروویتز، معاون تحقیقات در Check Point Software گفت.

Η CPR بیان می کند که در ماه دسامبر آموزش / پژوهش بیشترین حمله صنعت در جهان است و پس از آن دولت / نیروهای مسلح و ISP / MSP. آسیب پذیری "اجرای کد از راه دور Apache Log4jاغلب مورد سوء استفاده قرار می گیرد و بر آن تأثیر می گذارد ٪۱۰۰ سازمان ها در سراسر جهان و به دنبال آن "افشای اطلاعات مخزن گیت در معرض سرور وب"که بر روی ٪۱۰۰ سازمان ها در سراسر جهان "اجرای کد از راه دور هدرهای HTTPسومین لیست آسیب پذیری هایی است که اغلب مورد سوء استفاده قرار می گیرند، با تاثیر جهانی ٪۱۰۰.

برترین گروه های بدافزار

* فلش ها به تغییر رتبه نسبت به ماه قبل اشاره دارد.

در این ماه، Trickbot شایعترین بدافزاری است که 4 درصد از سازمانها را در سراسر جهان تحت تأثیر قرار میدهد و پس از آن Emotet و Formbook با تأثیر جهانی 3 درصد در رتبههای بعدی قرار دارند.

1. ↔ Trickbot - Trickbot یک ماژولار است بات نت و تروجان بانکی که به طور مداوم با ویژگی ها، ویژگی ها و کانال های توزیع جدید به روز می شود. این اجازه می دهد ترفند یک بدافزار قابل انعطاف و قابل تنظیم باشد که می تواند به عنوان بخشی از کمپین های چند منظوره توزیع شود.

2. ↑ Emotet Emotet یک تروجان پیشرفته، خود تکراری و ماژولار است. Emotet زمانی به عنوان یک تروجان بانکی مورد استفاده قرار می گرفت، اما اخیراً به عنوان توزیع کننده سایر بدافزارها یا بدافزارها استفاده شده است. از روشهای متعددی برای حفظ وسواس و تکنیکهای اجتنابی برای جلوگیری از تشخیص استفاده میکند. علاوه بر این، میتواند از طریق پیامهای فیشینگ هرزنامهای که حاوی پیوستها یا پیوندهای مخرب هستند، منتشر شود.

3. ↔ فرم بوک - Formbook یک InfoStealer است که اعتبارنامه ها را از مرورگرهای وب مختلف جمع آوری می کند، اسکرین شات ها را جمع آوری می کند، مانیتور می کند و ضربه های کلید را ضبط می کند و می تواند فایل ها را طبق دستورات C&C دانلود و اجرا کند.

حملات پیشرو در صنایع در سراسر جهان:

در این ماه، آموزش/تحقیق صنعتی با بیشترین حملات در سراسر جهان است و پس از آن دولت / نیروهای مسلح و ISP / MSP قرار دارند.

1. آموزش / پژوهش

2. دولت / نیروهای مسلح

3. ISP / MSP

بیشترین بهره برداری از آسیب پذیری ها

در ماه دسامبر، "اجرای از راه دور کد Apache Log4jرایج ترین آسیب پذیری است که بر آن تأثیر می گذارد ٪۱۰۰ سازمان ها در سراسر جهان و به دنبال آن "افشای اطلاعات وب سرور مخزن گیت در معرض دید قرار گرفت"که بر روی ٪۱۰۰ سازمان ها در سراسر جهان "اجرای کد از راه دور هدرهای HTTPسومین لیست آسیب پذیری هایی است که اغلب مورد سوء استفاده قرار می گیرند، با تاثیر جهانی ٪۱۰۰.

1. اجرای Ap Remote کد Apache Log4j (CVE-2021-44228) یک آسیب پذیری اجرای کد از راه دور در وجود دارد apachelog4j. بهره برداری موفقیت آمیز از این آسیب پذیری می تواند به یک نفوذگر راه دور اجازه دهد تا کد دلخواه را روی سیستم آسیب دیده اجرا کند.

2. افشای اطلاعات مخزن گیت در معرض سرور وب - یک آسیب پذیری در مخزن Git گزارش شده است. بهره برداری موفقیت آمیز از این آسیب پذیری می تواند امکان افشای ناخواسته اطلاعات حساب را فراهم کند.

3. ↔ اجرای کد از راه دور هدرهای HTTP (CVE-2020-10826، CVE-2020-10827، CVE-2020-10828، CVE-2020-13756) هدرهای HTTP به کاربر و سرور اجازه می دهد تا اطلاعات اضافی را با درخواست HTTP ارسال کنند. یک مزاحم راه دور می تواند از یک هدر HTTP آسیب پذیر برای اجرای کد دلخواه بر روی ماشین قربانی استفاده کند.

برترین برنامه های مخرب موبایل

آن AlienBot رتبه اول در رایج ترین بدافزارهای موبایل و پس از آن xHelper و FluBot.

1. AlienBot - خانواده بدافزار AlienBot است یک بدافزار به عنوان سرویس (MaaS) برای دستگاههای اندرویدی که به یک مزاحم راه دور اجازه میدهند، به عنوان اولین قدم، کدهای مخرب را در برنامههای مالی قانونی وارد کند. مهاجم به حساب های قربانیان دسترسی پیدا می کند و در نهایت کنترل کامل دستگاه آنها را در اختیار می گیرد.

2. xHelper - یک برنامه مخرب که از مارس 2019 پیشتاز بوده و برای دانلود سایر برنامه های مخرب و نمایش تبلیغات استفاده می شود. این برنامه می تواند از دید کاربر مخفی شود و حتی در صورت حذف نصب مجدد می توان آن را نصب کرد.

3. FluBot - فلوبوت است یک بات نت اندروید که از طریق پیام های فیشینگ پیامکی توزیع می شود، که اغلب وانمود می شود که شرکت های تحویل دهنده هستند. به محض کلیک کاربر بر روی لینک موجود در پیام، FluBot نصب می شود و به تمام اطلاعات حساس گوشی دسترسی پیدا می کند.

لیست کامل رایج ترین تهدیدات بدافزار در یونان برای دسامبر 2021 است:

فرم بوک - FormBook اولین بار در سال 2016 شناسایی شد و یک InfoStealer است که سیستم عامل ویندوز را هدف قرار می دهد. به دلیل تکنیکهای اجتنابی قدرتمند و قیمت نسبتا پایین، به عنوان MaaS در انجمنهای هک زیرزمینی به فروش میرسد. FormBook اعتبارنامهها را از مرورگرهای وب مختلف جمعآوری میکند، اسکرینشاتها را جمعآوری میکند، ضربههای کلید را نظارت و ضبط میکند، و میتواند فایلها را طبق دستور C&C خود دانلود و اجرا کند.

عاطفه- Emotet یک تروجان پیشرفته، خود تکراری و ماژولار است که زمانی به عنوان یک تروجان بانکی استفاده می شد و اکنون دیگر برنامه های مخرب یا کمپین های مخرب را توزیع می کند. Emotet از روشهای متعددی برای حفظ وسواس و تکنیکهای اجتنابی برای جلوگیری از شناسایی استفاده میکند و میتواند از طریق ایمیلهای هرزنامه حاوی پیوستها یا لینکهای مخرب منتشر شود.

عامل تسلا - AgentTesla یک RAT پیشرفته (دسترسی از راه دور تروجان) است که به عنوان یک کی لاگر و دزد رمز عبور عمل می کند. AgentTesla که از سال 2014 فعال است، میتواند صفحه کلید و کلیپبورد ورودی قربانی را نظارت و جمعآوری کند، و برای انواع نرمافزارهای نصبشده روی دستگاه قربانی (از جمله Chrome، Mozilla Firefox و Microsoft Outlook) اسکرینشات بگیرد و اعتبارنامهها را استخراج کند. AgentTesla آشکارا به عنوان یک RAT قانونی با مشتریانی که 15 تا 69 دلار برای مجوزها می پردازند، می فروشد.

Trickbot - Trickbot یک باتنت ماژولار و تروجان بانکی است که پلتفرم ویندوز را هدف قرار میدهد و عمدتاً از طریق کمپینهای اسپم یا خانوادههای بدافزار دیگر مانند Emotet توزیع میشود. Trickbot اطلاعات مربوط به سیستم آلوده را ارسال می کند و همچنین می تواند ماژول های دلخواه را از طیف گسترده ای از ماژول های موجود دانلود و اجرا کند: از یک ماژول VNC برای کنترل از راه دور تا یک ماژول SMB برای توزیع در یک شبکه در معرض خطر. هنگامی که یک دستگاه آلوده می شود، باند Trickbot، عوامل تهدید کننده پشت این بدافزار، از این طیف گسترده ماژول ها نه تنها برای سرقت اطلاعات اعتباری بانک از رایانه مورد نظر، بلکه برای حرکت در اطراف و شناسایی خود استفاده می کنند. سازمان هدف، قبل از راه اندازی یک سازمان هدف. حمله باج افزار در سراسر شرکت

جوکر - یک نرم افزار جاسوسی اندروید در Google Play که برای سرقت پیامک ها، لیست مخاطبین و اطلاعات دستگاه طراحی شده است. علاوه بر این، بدافزار در سکوت به قربانی برای دریافت خدمات برتر در سایت های تبلیغاتی سیگنال می دهد.

دریدکس- Dridex یک تروجان بانکی با هدف تروجان ویندوز است که مشاهده میشود از طریق کمپینهای هرزنامه و کیتهای بهرهبرداری توزیع میشود، که برای جاسوسی و هدایت اعتبار بانکی به سروری که توسط مهاجم کنترل میشود به WebInjects متکی است. Dridex با یک سرور راه دور ارتباط برقرار می کند، اطلاعات مربوط به سیستم آلوده را ارسال می کند و همچنین می تواند درایوهای اضافی را برای کنترل از راه دور دانلود و اجرا کند.

ویدار - Vidar یک سرقت اطلاعات اطلاعاتی است که سیستم عامل های ویندوز را هدف قرار می دهد. اولین بار در اواخر سال 2018 شناسایی شد و برای سرقت رمزهای عبور، داده های کارت اعتباری و سایر اطلاعات حساس از مرورگرهای مختلف اینترنتی و کیف پول های دیجیتال طراحی شده است. Vidar در انجمنهای مختلف آنلاین فروخته شده است و به عنوان یک مخرب بدافزار استفاده میشود که باجافزار GandCrab را به عنوان یک بار ثانویه دانلود میکند.

Cryptbot - Cryptbot یک تروجان است که با نصب یک برنامه سرکش VPN سیستم ها را آلوده می کند و اعتبارنامه های ذخیره شده مرورگر را می دزدد.

چای خوری - بدافزار Teabot یک تهدید تروجان اندرویدی است که در حملات فیشینگ استفاده می شود. هنگامی که Teabot بر روی دستگاه در معرض خطر نصب می شود، می تواند صفحه نمایش را به صورت زنده برای مجرم پخش کند و همچنین از خدمات دسترسی برای انجام سایر فعالیت های مخرب استفاده کند.

تریادا - Triada یک درب پشتی ماژولار برای اندروید است که امتیازات فوق العاده کاربر را برای دانلود بدافزار فراهم می کند. همچنین مشاهده شده است که Triada URL های بارگذاری شده در مرورگر را دستکاری می کند.

XMRig - XMRig که برای اولین بار در می 2017 معرفی شد، یک نرم افزار منبع باز استخراج CPU است که برای استخراج ارز دیجیتال مونرو استفاده می شود.

10 تای برتر یونان |

|||

| نام بدافزار | تاثیر جهانی | تاثیر بر یونان | |

| دفترچه فرم | ٪۱۰۰ | ٪۱۰۰ | |

| عامل تسلا | ٪۱۰۰ | ٪۱۰۰ | |

| ترفند | ٪۱۰۰ | ٪۱۰۰ | |

| بذله گو | ٪۱۰۰ | ٪۱۰۰ | |

| دریدکس | ٪۱۰۰ | ٪۱۰۰ | |

| ویدار | ٪۱۰۰ | ٪۱۰۰ | |

| Cryptbot | ٪۱۰۰ | ٪۱۰۰ | |

| رامنیت | ٪۱۰۰ | ٪۱۰۰ | |

| چای خوری | ٪۱۰۰ | ٪۱۰۰ | |

| سه گانه | ٪۱۰۰ | ٪۱۰۰ | |

فهرست تأثیر تهدیدات جهانی و منشور Check Point Software توسط ThreatCloud، بر اساس هوش ThreatCloud این شرکت، در بزرگترین شبکه همکاری برای مبارزه با جرایم سایبری، که با استفاده از یک شبکه جهانی آشکارسازهای تهدید، داده هایی را در مورد تهدیدات و روندهای غالب در حملات ارائه می دهد.

پایگاه داده ThreatCloud شامل بیش از 3 میلیارد وب سایت و 600 میلیون فایل روزانه و مکان یابی بیش از 250 میلیون فعالیت بدافزار هر روز.

فراموش نکنید که آن را دنبال کنید Xiaomi-miui.gr در اخبار گوگل تا بلافاصله در مورد تمام مقالات جدید ما مطلع شوید! همچنین اگر از RSS reader استفاده میکنید، میتوانید صفحه ما را به سادگی با دنبال کردن این پیوند >> به لیست خود اضافه کنید https://news.xiaomi-miui.gr/feed/gn

فراموش نکنید که آن را دنبال کنید Xiaomi-miui.gr در اخبار گوگل تا بلافاصله در مورد تمام مقالات جدید ما مطلع شوید! همچنین اگر از RSS reader استفاده میکنید، میتوانید صفحه ما را به سادگی با دنبال کردن این پیوند >> به لیست خود اضافه کنید https://news.xiaomi-miui.gr/feed/gn

ما را دنبال در تلگرام به طوری که شما اولین کسی باشید که از همه اخبار ما مطلع می شوید!