گروه از هکر که در پس توزیع آن قرار دارد بدافزار Mantis رومینگ، نسخه اندروید بدافزار را به روز کرد تا شامل a مبدل DNS

روش او تغییر دهنده DNS تنظیمات DNS را در روترهای WiFi آسیب پذیر تغییر می دهد تا عفونت را به دستگاه های دیگر منتقل کند.

توسط سپتامبر 2022، محققان امنیتی متوجه شدند که گروهی از هکرها در پشت بدافزار "مانتیس رومینگآنها اقدام به توزیع نسخه جدیدی از بدافزار کردند Wroba.o/XLoader در اندروید، که روترهای WiFi آسیب پذیر را بر اساس مدل آنها شناسایی می کند و DNS آنها را تغییر می دهد.

سپس بدافزار یک درخواست ایجاد می کند HTTP دستکاری تنظیمات DNS یک روتر WiFi آسیبپذیر، که باعث میشود دستگاههای متصل به وبسایتهای مخربی که میزبان فرمهای فیشینگ هستند یا بدافزار اندروید را رها میکنند، هدایت شوند.

نوع جدید بدافزار Wroba.o/XLoader برای اندروید توسط آنها کشف شده است محققان کسپرسکی, را که سال ها فعالیت پخش مانتیس را زیر نظر داشتند. کسپرسکی توضیح می دهد که مانتیس رومینگ از روش او استفاده می کند هواپیماربایی DNS حداقل از سال 2018, اما عنصر جدید در نسخه اخیر آن این است که بدافزار روترهای خاصی را هدف قرار می دهد.

آخرین کمپین با استفاده از این بدافزار به روز شده، مدل های خاصی از روترهای WiFi را هدف قرار می دهد که عمدتاً در آنها استفاده می شود جنوب کره. با این حال، هکرها میتوانند آن را در هر زمان تغییر دهند تا مسیریابهای دیگری را که معمولاً در کشورهای دیگر استفاده میشوند، شامل شود.

این رویکرد به آنها اجازه می دهد تا حملات هدفمندتری را انجام دهند و فقط کاربران و مناطق خاصی را در معرض خطر قرار دهند و از شناسایی در سایر موارد اجتناب کنند.

حملات قبلی Roaming Mantis کاربرانی را هدف قرار میدادند ژاپن، اتریش، فرانسه، آلمان، ترکیه، مالزی و هند.

حلکننده DNS روتر جدید

آخرین نسخه های آن مانتیس رومینگ استفاده از پیامک های فیشینگ (خرد کردن) برای هدایت اهداف به یک وب سایت مخرب.

اگر دستگاه کاربر اندروید باشد، از کاربر می خواهد که یکی را نصب کند APK مخرب، که با بارگذاری شده است بدافزار Wroba.o/XLoader، در حالی که برخلاف کاربران اپل iOS، صفحه فرود کاربران را به یک صفحه فیشینگ هدایت می کند که سعی در سرقت اطلاعات کاربری دارد.

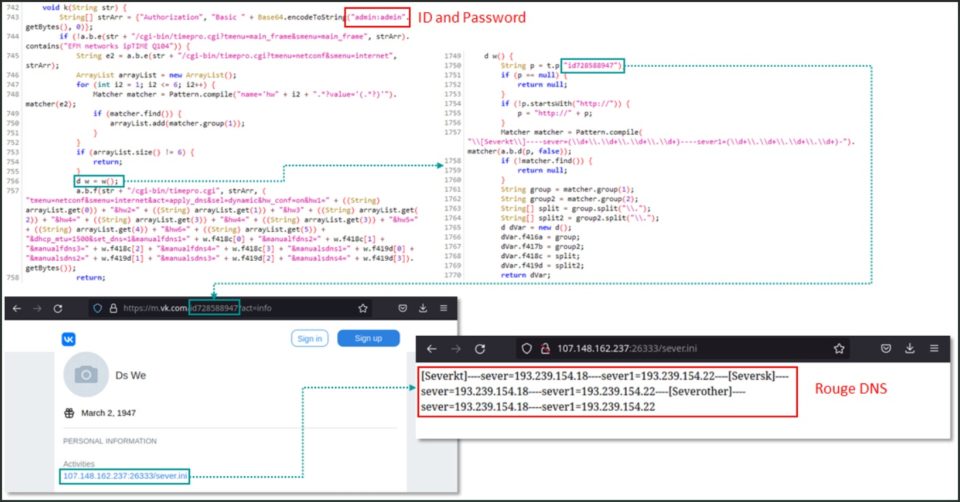

هنگامی که بدافزار XLoader بر روی دستگاه اندروید قربانی نصب شد، آدرس IP پیشفرض دروازه را از روتر WiFi متصل دریافت میکند و سپس سعی میکند با استفاده از یک رمز عبور پیشفرض به منوی مدیریت روتر دسترسی پیدا کند تا مدل دستگاه را پیدا کند.

XLoader در حال حاضر ویژگی های 113 رشته هاردکد با کدی که برای بررسی مدلهای خاص روترهای وایفای استفاده میشود – و اگر مطابقت پیدا شود، بدافزار با تغییر تنظیمات روتر، DNS را هک میکند.

Η کسپرسکی بیان می کند که تغییر دهنده DNS از اعتبار پیش فرض استفاده می کند (مدیر / مدیر) برای دسترسی به روتر، و سپس با استفاده از روش های مختلف بسته به مدل شناسایی شده، تغییراتی در تنظیمات DNS ایجاد کنید.

تحلیلگران همچنین توضیح می دهند که سرور DNS مورد استفاده توسط مانتیس رومینگ، فقط در صورت دسترسی از طریق تلفن هوشمند، نام دامنه های خاصی را به صفحات فرود خاصی تغییر می دهد.

گسترش عفونت

با تغییر تنظیمات DNS روی روتر، هنگامی که سایر دستگاههای اندرویدی به شبکه WiFi متصل میشوند، به طور خودکار به صفحه فرود مخرب هدایت میشوند و از آنها خواسته میشود که بدافزار را نصب کنند.

این واقعیت جریان ثابتی از دستگاه های آلوده را برای هک بیشتر روترهای WiFi تمیز در شبکه های عمومی ایجاد می کند و به تعداد زیادی از مردم در کشور خدمات ارائه می دهد.

Η کسپرسکی هشدار میدهد که این ویژگی به تیم Roaming Mantis توانایی گسترش خطرناک را میدهد و به بدافزار اجازه میدهد بدون کنترل منتشر شود.

حتی با وجود اینکه هیچ صفحه فرود در آن قرار ندارد ایالات متحده و Roaming Mantis به نظر نمیرسد به طور فعال مدلهای روتر مورد استفاده در کشور را هدف قرار دهد کسپرسکی نشان می دهد که 10٪ از تمام قربانیان XLoader در ایالات متحده هستند.

کاربران می توانند از خود در برابر حملات آن محافظت کنند مانتیس رومینگ اجتناب از کلیک بر روی پیوندهای دریافت شده از طریق پیامکبا این حال، حتی مهمتر است از نصب APK خارج از فروشگاه Google Play اجتناب کنید.

فراموش نکنید که آن را دنبال کنید Xiaomi-miui.gr در اخبار گوگل تا بلافاصله در مورد تمام مقالات جدید ما مطلع شوید! همچنین اگر از RSS reader استفاده میکنید، میتوانید صفحه ما را به سادگی با دنبال کردن این پیوند >> به لیست خود اضافه کنید https://news.xiaomi-miui.gr/feed/gn

فراموش نکنید که آن را دنبال کنید Xiaomi-miui.gr در اخبار گوگل تا بلافاصله در مورد تمام مقالات جدید ما مطلع شوید! همچنین اگر از RSS reader استفاده میکنید، میتوانید صفحه ما را به سادگی با دنبال کردن این پیوند >> به لیست خود اضافه کنید https://news.xiaomi-miui.gr/feed/gn

ما را دنبال در تلگرام به طوری که شما اولین کسی باشید که از همه اخبار ما مطلع می شوید!